สิ่งที่ต้องรู้

- ตัวรับการอัปเดต: ไปที่หน้าดาวน์โหลด ดับเบิลคลิกไฟล์อัปเดต > ดำเนินการต่อ > อัปเดต .

- อุปกรณ์ Logitech ที่มีดาวสีส้มด้านข้างตัวรับสัญญาณเสี่ยงต่อการถูกโจมตี

บทความนี้จะอธิบายวิธีอัปเดตซอฟต์แวร์ Logitech Unifying Receiver เพื่อให้เมาส์ไร้สาย Logitech ของคุณเป็นแบบไร้สาย แป้นพิมพ์ หรือตัวคลิกการนำเสนอที่ปลอดภัยและทำงานได้อย่างถูกต้อง ข้อมูลใช้กับอุปกรณ์ไร้สายของ Logitech; สำหรับผู้ผลิตรายอื่น โปรดดูรายละเอียดจากเว็บไซต์ของพวกเขา

วิธีอัปเดตตัวรับสัญญาณ Logitech Unifying ของคุณ

การอัปเดตตัวรับสัญญาณแบบรวม Logitech ของคุณเพื่อป้องกันตัวคุณเองจากการโจมตีเหล่านี้นั้นค่อนข้างง่าย อย่าลืมอัปเดตเป็นเวอร์ชันที่วางจำหน่ายในหรือหลังเดือนสิงหาคม 2019 เมื่อ Logitech เปิดตัวแพตช์เพิ่มเติม

-

นำทางไปยัง หน้าดาวน์โหลดอัพเดตของ Logitech ในเบราว์เซอร์และดาวน์โหลดแพ็คเกจอัพเดต Windows หรือ Mac ที่เหมาะสมสำหรับคอมพิวเตอร์ของคุณ

-

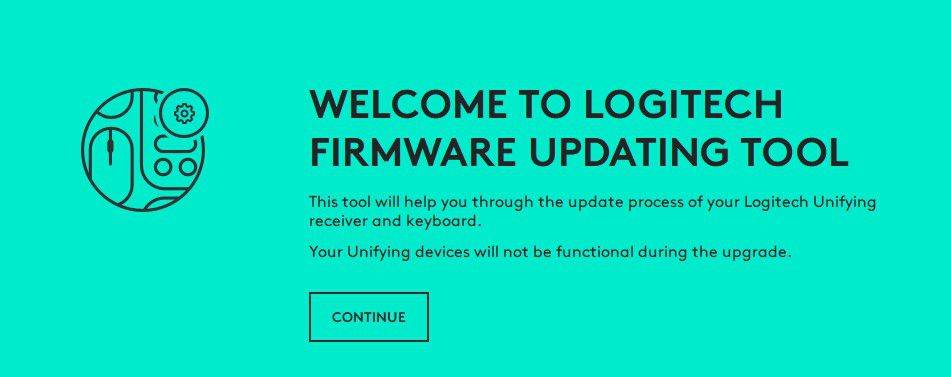

ดับเบิลคลิกไฟล์อัพเดตเพื่อเปิดใช้งาน (Windows) หรือแตกไฟล์ จากนั้นดับเบิลคลิก (Mac) เครื่องมืออัพเดตเฟิร์มแวร์ของ Logitech ควรเปิดใช้งาน

-

เลือก ดำเนินการต่อ .

วิธีเพิ่มสีสันใน snapchat

-

เครื่องมือนี้จะคัดกรองคอมพิวเตอร์ของคุณและแจ้งให้คุณทราบว่าอุปกรณ์ Logitech ใดจำเป็นต้องได้รับการอัปเดตหรือไม่

-

หากตรวจพบอุปกรณ์ใด ๆ ที่จะอัปเดต ให้เลือก อัปเดต .

-

หากอุปกรณ์เป็นเวอร์ชันล่าสุด เครื่องมือจะแจ้งให้คุณทราบ และคุณสามารถเลือกได้ ปิด เพื่อออกจากเครื่องมือ

การระบุว่า Logitech Dongle ของคุณมีช่องโหว่หรือไม่

เมื่ออุปกรณ์ Logitech มีดาวสีส้มพิมพ์อยู่ที่ด้านข้างของตัวรับสัญญาณ อุปกรณ์นั้นเสี่ยงต่อการถูกแฮ็กซึ่งทำให้ผู้โจมตีสามารถควบคุมคอมพิวเตอร์ของคุณได้

sfmine79 / มีเดียคอมมอนส์ / CC BY 2.0

หากผู้รับของคุณไม่มีดาวนี้ คุณอาจปลอดภัย แต่แนวทางปฏิบัติที่ดีที่สุดเสมอคือการอัพเดตซอฟต์แวร์และเฟิร์มแวร์ทั้งหมดของคุณอยู่เสมอเพื่อป้องกันการสัมผัสกับภัยคุกคามที่อาจเกิดขึ้น

วิธีการทำงานของ Logitech Unifying Receiver Hack

แฮ็กแรกถูกค้นพบในปี 2559 (เรียกว่า 'MouseJack') แต่ Logitech Unifying Receiver ยังคงตกอยู่ในความเสี่ยง ช่วยให้ทุกสิ่งส่งสัญญาณที่ปลอมแปลงเป็นเมาส์ไร้สายเพื่อเชื่อมต่อกับตัวรับสัญญาณเมาส์ไร้สาย (ดองเกิล) ที่เสียบเข้ากับคอมพิวเตอร์เครื่องใดก็ได้ ดองเกิลอนุญาตให้สัญญาณใหม่เชื่อมต่อกับคอมพิวเตอร์ของคุณ โดยไม่ต้องถามคำถาม และแฮ็กเกอร์ก็สามารถควบคุมคอมพิวเตอร์ของคุณได้ ไม่ว่าคุณจะมีระบบรักษาความปลอดภัยแบบใดก็ตาม

แฮ็กนี้ได้ผลเพราะการรับส่งข้อมูลของเมาส์ไร้สายไม่ได้ถูกเข้ารหัสเสมอไป เช่นเดียวกับการรับส่งข้อมูลการสื่อสารด้วยคีย์บอร์ดไร้สายส่วนใหญ่ โดยส่งผลกระทบต่อเมาส์ไร้สาย คีย์บอร์ด คลิกเกอร์การนำเสนอ และอุปกรณ์ไร้สายอื่นๆ จากผู้ผลิตหลายราย เช่น Logitech, Microsoft, Amazon, Dell, HP และ Lenovo อย่างไรก็ตาม สิ่งสำคัญที่ควรทราบคือช่องโหว่นี้ไม่ส่งผลกระทบต่ออุปกรณ์ Bluetooth หรือดองเกิลไร้สาย USB ที่ไม่ได้ใช้งาน แต่จะส่งผลต่ออุปกรณ์ที่เสียบเข้ากับคอมพิวเตอร์ของคุณเท่านั้น

ความเสี่ยงที่มากขึ้นสำหรับอุปกรณ์ไร้สาย

ขณะที่นักวิจัยด้านความปลอดภัยพิจารณาช่องโหว่เพิ่มเติมอีกเล็กน้อย พวกเขาก็ค้นพบปัญหาเพิ่มเติมเกี่ยวกับดองเกิลเหล่านี้ พวกเขาค้นพบว่าผู้โจมตีสามารถตรวจสอบการรับส่งข้อมูลการสื่อสารด้วยคีย์บอร์ด ฉีดการกดแป้นพิมพ์ผ่านดองเกิลที่ไม่ได้เชื่อมต่อกับคีย์บอร์ดไร้สาย กู้คืนคีย์เข้ารหัส และเข้าควบคุมคอมพิวเตอร์ของคุณ ตอนนี้ไม่ใช่แค่การใช้ดองเกิลเท่านั้น แต่ยังรวมถึงที่ไม่ได้เสียบเข้ากับคอมพิวเตอร์ด้วย

วิธีค้นหารายการที่ซ้ำกันใน Google ชีต

มีช่องโหว่ในดองเกิลเหล่านี้ทั้งหมดเนื่องจากมีชิปไร้สายตัวเดียวที่พวกเขาใช้ ในกรณีของ Logitech เทคโนโลยีที่รวมเข้าด้วยกันเป็นเทคโนโลยีมาตรฐานที่พวกเขาจัดส่งมาพร้อมกับอุปกรณ์ไร้สายของ Logitech ที่หลากหลายมานานเกือบทศวรรษ