สิ่งที่ต้องรู้

- Secure Hash Algorithm 1 (SHA-1) เป็นอัลกอริทึมประเภทหนึ่งที่ใช้ในการตรวจสอบความถูกต้องของข้อมูล

- การตรวจสอบรหัสผ่านและการตรวจสอบไฟล์เป็นตัวอย่างการใช้งาน

- เครื่องคิดเลขพิเศษสามารถค้นหาผลรวมตรวจสอบ SHA-1 ของข้อความหรือไฟล์ได้

บทความนี้จะตรวจสอบว่า SHA-1 หมายถึงอะไร รวมถึงใช้อย่างไรและทำไม รวมถึงวิธีสร้างเช็คซัม SHA-1

โหมด windows 10 s ปิด

SHA-1 คืออะไร?

SHA-1 (ย่อมาจาก Secure Hash Algorithm 1) เป็นหนึ่งในฟังก์ชันแฮชการเข้ารหัสหลายตัว

มักใช้เพื่อตรวจสอบว่าไฟล์ไม่มีการเปลี่ยนแปลง นี้จะกระทำโดยการผลิต เช็คซัม ก่อนที่ไฟล์จะถูกส่ง และอีกครั้งเมื่อถึงปลายทาง

ไฟล์ที่ส่งจะถือว่าเป็นของแท้ก็ต่อเมื่อเช็คซัมทั้งสองเหมือนกัน

รูปภาพของ David Silverman / Getty ภาพข่าว / Getty

ประวัติและช่องโหว่ของฟังก์ชัน SHA Hash

SHA-1 เป็นเพียงหนึ่งในสี่อัลกอริทึมในกลุ่ม Secure Hash Algorithm (SHA) ส่วนใหญ่ได้รับการพัฒนาโดยสำนักงานความมั่นคงแห่งชาติของสหรัฐอเมริกา (NSA) และเผยแพร่โดยสถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (NIST)

SHA-0 มีขนาดการแยกข้อความ 160 บิต (ค่าแฮช) และเป็นเวอร์ชันแรกของอัลกอริทึมนี้ ค่าแฮชของมันมีความยาว 40 หลัก ได้รับการเผยแพร่ภายใต้ชื่อ 'SHA' ในปี 1993 แต่ไม่ได้ใช้ในแอปพลิเคชันจำนวนมาก เนื่องจากถูกแทนที่ด้วย SHA-1 อย่างรวดเร็วในปี 1995 เนื่องจากข้อบกพร่องด้านความปลอดภัย

SHA-1 เป็นการทำซ้ำครั้งที่สองของฟังก์ชันแฮชการเข้ารหัสนี้ อันนี้ยังมีข้อความย่อย 160 บิตและพยายามเพิ่มความปลอดภัยโดยแก้ไขจุดอ่อนที่พบใน SHA-0 อย่างไรก็ตาม ในปี 2548 SHA-1 ก็พบว่าไม่ปลอดภัยเช่นกัน

เมื่อพบจุดอ่อนด้านการเข้ารหัสใน SHA-1 NIST ได้ออกแถลงการณ์ในปี 2549 เพื่อสนับสนุนหน่วยงานรัฐบาลกลางให้นำการใช้ SHA-2 มาใช้ภายในปี 2553 และ NIST เลิกใช้อย่างเป็นทางการในปี 2554 SHA-2 นั้นแข็งแกร่งกว่า SHA- และการโจมตีต่อ SHA-2 ไม่น่าจะเกิดขึ้นกับพลังการประมวลผลในปัจจุบัน

ไม่เพียงแต่หน่วยงานรัฐบาลกลางเท่านั้น แม้แต่บริษัทอย่าง Google, Mozilla และ Microsoft ต่างก็เริ่มวางแผนที่จะหยุดรับใบรับรอง SHA-1 SSL หรือได้บล็อกเพจประเภทเหล่านั้นไม่ให้โหลดแล้ว

Google มีหลักฐานการชนกันของ SHA-1 ที่ทำให้วิธีการนี้ไม่น่าเชื่อถือในการสร้างเช็คซัมที่ไม่ซ้ำกัน ไม่ว่าจะเป็นเกี่ยวกับรหัสผ่าน ไฟล์ หรือข้อมูลอื่นๆ คุณสามารถดาวน์โหลดสองอันที่ไม่ซ้ำใคร ไฟล์ PDF ไฟล์จาก แตกสลาย เพื่อดูว่ามันทำงานอย่างไร ใช้เครื่องคิดเลข SHA-1 จากด้านล่างของหน้านี้เพื่อสร้างผลรวมตรวจสอบสำหรับทั้งสองรายการ และคุณจะพบว่าค่านั้นเท่ากันทุกประการแม้ว่าจะมีข้อมูลต่างกันก็ตาม

SHA-2 และ SHA-3

SHA-2 ได้รับการเผยแพร่ในปี 2544 หลายปีหลังจาก SHA-1 ประกอบด้วยฟังก์ชันแฮชหกฟังก์ชันที่มีขนาดย่อยที่แตกต่างกัน: SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 และ SHA-512/256

พัฒนาโดยนักออกแบบที่ไม่ใช่ NSA และ เปิดตัวโดย NIST ในปี 2558 เป็นสมาชิกอีกกลุ่มหนึ่งของตระกูล Secure Hash Algorithm ที่เรียกว่า SHA-3 (เดิมชื่อ Keccak)

SHA-3 ไม่ได้มีไว้เพื่อแทนที่ SHA-2 เช่นเดียวกับเวอร์ชันก่อนหน้าที่มีไว้เพื่อแทนที่เวอร์ชันก่อนหน้า แต่ได้รับการพัฒนาเพื่อเป็นอีกทางเลือกหนึ่งแทน SHA-0, SHA-1 และ MD5

SHA-1 ใช้อย่างไร?

ตัวอย่างหนึ่งในโลกแห่งความเป็นจริงที่อาจใช้ SHA-1 คือเมื่อคุณป้อนรหัสผ่านลงในหน้าเข้าสู่ระบบของเว็บไซต์ แม้ว่าจะเกิดขึ้นในเบื้องหลังโดยที่คุณไม่รู้ แต่อาจเป็นวิธีที่เว็บไซต์ใช้ในการยืนยันอย่างปลอดภัยว่ารหัสผ่านของคุณเป็นของแท้

วิธีค้นหาว่าคุณมี ram มากแค่ไหน windows 10

ในตัวอย่างนี้ ลองจินตนาการว่าคุณกำลังพยายามเข้าสู่ระบบเว็บไซต์ที่คุณเข้าชมบ่อยๆ แต่ละครั้งที่คุณขอเข้าสู่ระบบ คุณจะต้องป้อนชื่อผู้ใช้และรหัสผ่านของคุณ

หากเว็บไซต์ใช้ฟังก์ชันแฮชการเข้ารหัส SHA-1 หมายความว่ารหัสผ่านของคุณจะกลายเป็นเช็คซัมหลังจากที่คุณป้อนเข้าไป จากนั้นเช็คซัมนั้นจะถูกเปรียบเทียบกับเช็คซัมที่จัดเก็บไว้ในเว็บไซต์ที่เกี่ยวข้องกับรหัสผ่านปัจจุบันของคุณ ไม่ว่าคุณจะ ไม่ได้เปลี่ยนรหัสผ่านของคุณตั้งแต่คุณสมัครใช้งานหรือหากคุณเพิ่งเปลี่ยนเมื่อสักครู่ที่แล้ว หากทั้งสองตรงกัน คุณจะได้รับสิทธิ์ในการเข้าถึง หากไม่เป็นเช่นนั้น คุณจะแจ้งว่ารหัสผ่านไม่ถูกต้อง

อีกตัวอย่างหนึ่งที่อาจใช้ฟังก์ชันแฮชนี้คือสำหรับการตรวจสอบไฟล์ เว็บไซต์บางแห่งจะให้ผลรวมตรวจสอบของไฟล์ในหน้าดาวน์โหลด ดังนั้นเมื่อคุณดาวน์โหลด คุณสามารถตรวจสอบผลรวมตรวจสอบได้ด้วยตัวเองเพื่อให้แน่ใจว่าไฟล์ที่ดาวน์โหลดมานั้นเหมือนกับไฟล์ที่คุณต้องการดาวน์โหลด

คุณอาจสงสัยว่าการใช้งานจริงอยู่ที่ไหนในการตรวจสอบประเภทนี้ พิจารณาสถานการณ์ที่คุณทราบผลรวมตรวจสอบ SHA-1 ของไฟล์จากเว็บไซต์ของผู้พัฒนา แต่คุณต้องการดาวน์โหลดเวอร์ชันเดียวกันจากเว็บไซต์อื่น จากนั้นคุณสามารถสร้างผลรวมตรวจสอบ SHA-1 สำหรับการดาวน์โหลดของคุณ และเปรียบเทียบกับผลรวมตรวจสอบของแท้จากหน้าดาวน์โหลดของนักพัฒนาซอฟต์แวร์

หากทั้งสองต่างกัน ไม่เพียงแต่หมายความว่าเนื้อหาของไฟล์ไม่เหมือนกันเท่านั้น แต่ยังมีอยู่ด้วยสามารถเป็นมัลแวร์ที่ซ่อนอยู่ในไฟล์ ข้อมูลอาจเสียหายและทำให้ไฟล์คอมพิวเตอร์ของคุณเสียหาย ไฟล์นั้นไม่เกี่ยวข้องกับไฟล์จริง ฯลฯ

อย่างไรก็ตาม อาจหมายความว่าไฟล์หนึ่งแสดงถึงโปรแกรมเวอร์ชันเก่ากว่าอีกไฟล์หนึ่ง เนื่องจากการเปลี่ยนแปลงเพียงเล็กน้อยนั้นก็สร้างค่าตรวจสอบผลรวมที่ไม่ซ้ำกัน

คุณอาจต้องการตรวจสอบว่าทั้งสองไฟล์เหมือนกันหากคุณกำลังติดตั้ง Service Pack หรือโปรแกรมหรือการอัปเดตอื่นๆ เนื่องจากปัญหาจะเกิดขึ้นหากไฟล์บางไฟล์หายไประหว่างการติดตั้ง

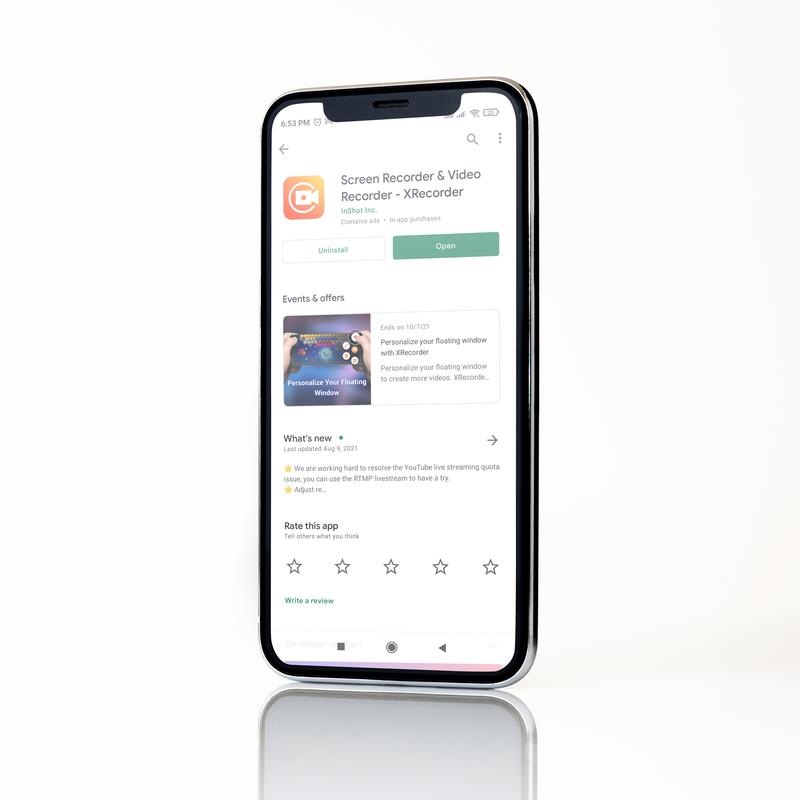

เครื่องคำนวณเช็คซัม SHA-1

สามารถใช้เครื่องคิดเลขชนิดพิเศษเพื่อกำหนดผลรวมตรวจสอบของไฟล์หรือกลุ่มอักขระได้

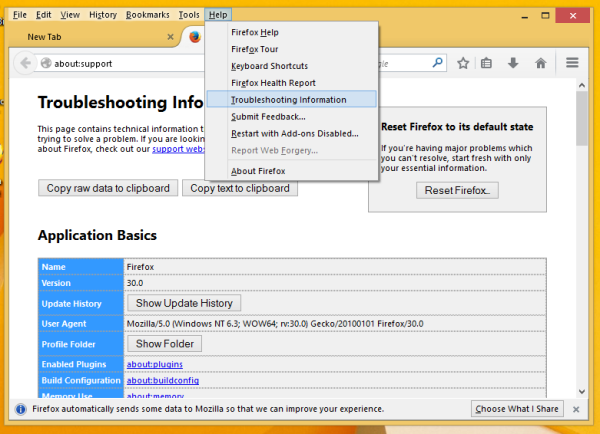

ตัวอย่างเช่น, SHA1 ออนไลน์ เป็นเครื่องมือออนไลน์ฟรีที่สามารถสร้างผลรวมตรวจสอบ SHA-1 ของกลุ่มข้อความ สัญลักษณ์ และ/หรือตัวเลขใดๆ ได้ ตัวอย่างเช่น มันจะสร้างคู่นี้:

|_+_|เว็บไซต์เดียวกันนั้นมี การตรวจสอบไฟล์ SHA1 เครื่องมือถ้าคุณมีไฟล์แทนข้อความ